PeerGuardian Linux (PGL), ce Heimdall des temps modernes

Aujourd’hui, on va causer un peu sécurité et réseau, et inévitablement aborder le peer-to-peer (et donc la Hadopi). Pourquoi ? Parce que je vous présente un petit logiciel, PeerGuardian Linux (PGL pour les intimes). C’est une sorte de « bouclier » entre l’Internet et vous, qui va filtrer les paquets entrants et sortants en fonctions des adresses IP d’origine ou de destination, en fonction de listes noires assez énormes, pour ne rien vous cacher. Et donc vous l’aurez déjà compris, c’est bien pratique pour bloquer les IP « malveillantes » (genre celles de TMG) quand vous vous adonnez aux joies du P2P, et c’est une des raisons à l’origine de la naissance de ce petit soft.

Voyons la bête de plus près.

Anciennement MoBlock que vous connaissez peut-être, PGL est un logiciel libre et gratuit, que vous trouverez chez SourceForge. C’est un logiciel très simple à mettre en œuvre, et qui peut vous éviter bien des soucis dans des cas de figure divers et variés, au vu des milliers d’IP qu’il peut filtrer.

Quelques explications

Les Internets, tout comme la Force, ont à la fois un côté clair (chatons, FDN, logiciels libres, tout ça) et un côté obscur (Orange, Hadopi, Big Brother Google, et surtout… les méchants pirates nazis pédophiles).

Parlons un peu du côté obscur. Sur le net, toi (oui, toi là) qui surfes pour me lire (mais ne t’en fais pas, je ne récupère aucune info sur toi à des fins autres que purement statistiques), tu es peut-être en ce moment-même la cible d’attaques. OK, c’est un grand mot, mais je n’en ai pas d’autre pour qualifier les méthodes ô combien douteuses de nombre d’acteurs du net. Régies de pub, sites/webmasters indiscrets, développeurs peu consciencieux qui ont intégré des mouchards dans leurs programmes (surtout propriétaires, ces boîtes noires dont on ignore comment elles fonctionnent).

Conséquences

Que ce soit du trafic entrant (donc venant de l’extérieur vers votre machine) ou sortant (émanant de votre ordinateur à destination du reste du monde connu), un certain nombre (pour ne pas dire un nombre certain) de paquets sont indésirables, en particulier parce que les informations qu’ils transmettent sont sensibles : infos sur votre machine, sur ce que vous y faites, sur les connexions établies… tout ça en transmettant votre IP au passage. OK, ce ne sont pas des infos critiques, rassurez-vous, il y a peu de chances d’y trouver votre numéro de carte bleue. Mais quand même, on peut avoir envie d’un peu d’anonymat quand on se connecte au net. Même si ça tend à devenir une utopie, entre les gens qui utilisent Google Chrome (mouchard inside !) et ceux qui connectent leur Facebook (déjà peu respectueux de la vie privée) à tout et n’importe quoi.

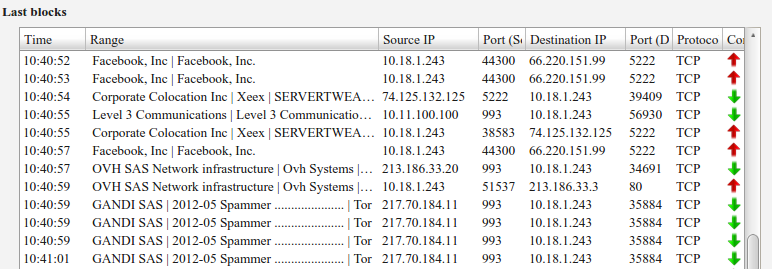

C’est là que PGL entre en scène. PeerGuardian Linux (aka PGL), c’est quelque part le gardien (open-source) de votre machine en termes de vie privée. Son but : utiliser des listes d’adresses IP (qui répertorient celles des boîtes commerciales connues pour leurs mauvaises pratiques, les IP appartenant à des pirates, les IP de la Hadopi…) et marquer ceux en provenance et à destination de ces IP comme indésirables. Après ça, hop, iptables (le « vrai » pare-feu de votre machine) les efface ou les rejette. Résultat : ile ne parviennent pas à destination, et c’est ce qui nous intéresse.

PGL est contrôlable en ligne de commande aussi bien que via une interface graphique.

Installation

Je vais vous fournir quelques liens et ressources pour arriver à configurer votre poste. Pas de formule magique et de tutoriel détaillé cette fois-ci : il n’y a franchement pas assez de matière.

Voilà pour cette rapide présentation. Rien de très poussé, je m’en sers régulièrement, je n’ai pas rencontré de problème, pas de crash… La première fois je n’avais plus droit aux requêtes DNS, mais bon, en 2 clics c’est réglé !

Après, je télécharge presque rien qui soit « prohibidado », donc je peux pas vous dire si c’est réellement efficace vis-à-vis de la Hadopi. Mais en tout cas, j’ai jamais eu de mail de leur part, et des amis qui l’utilisent aussi (et eux, leur seule limite, c’est leur bande passante  ) comme bouclier contre les ayants-droits me disent que ça fait des années qu’ils se lâchent sur le P2P sans jamais avoir été inquiétés.

) comme bouclier contre les ayants-droits me disent que ça fait des années qu’ils se lâchent sur le P2P sans jamais avoir été inquiétés.

Alors amusez-vous bien, dans les clous bien sûr, et que Heimdall protège vos paquets IP. Des bisous.