Le RGPD en 12 mots-clés

Le sujet a été voté à l’unanimité sur Mastodon : on commence par « Le RGPD en 12 mots-clés » et on verra pour les ÉIVP/PIA plus tard.

On va donc (encore) causer RGPD aujourd’hui, avec un article plus large, à une échelle macroscopique disons. On ne va pas rentrer dans un sujet poussé comme pour le consentement ou les mots de passe, on va simplement parler du Règlement au travers de 12 mots-clés qui, à mon sens, résument bien la chose et vous indiquerons par où attaquer le mastodonte. Qui m’aime et/ou qui a la trouille de l’amende cosmique me suive.

1. Conscience

Point d’ésotérisme ici, on ne va pas parler d’éveil des enfants indigo ou de je ne sais quelle fadaise, mais de l’aspect le plus « bête » qui soit : la prise de conscience. Ce n’est pas juste se dire « omodieu le RGPD arrive je serai jamais prêt » : je parle ici d’une vraie démarche pour que les « décideurs » de votre société réalisent à quel point ils sont dans la merde concernés.

En gros, l’idée, c’est que les responsables, directeurs, personnes-clés… bref, ceux qu’on appelle les « décideurs pressés » soient conscients que des évolutions du cadre légal arrivent à grands pas. Il faut qu’ils soient en mesure d’évaluer l’impact que cela peut avoir sur leurs activités, et d’identifier les points qui pourraient poser des problèmes de conformité.

Toute cette première étape peut rapidement devenir chronophage, aussi il vaut mieux ne pas attendre le dernier moment ! 😉

2. Informations détenues

La seconde étape, c’est de documenter. Quelles données personnelles votre entreprise possède-t-elle ? D’où proviennent-elles ? Avec qui sont-elles partagées ?

Il peut être intéressant de mener un audit interne à l’échelle de toute l’organisation, ou de domaines plus restreints (commencez par les RH et le marketing, ce sont souvent les pires).

Le RGPD vous impose de tenir un registre de vos traitements. Dans un monde connecté, garantir un minimum de droits relatifs à ces traitements est important. Par exemple, si vous avez un fichier contenant des informations personnelles disons « inexactes » ou « incomplètes » et que vous avez partagé ce fichier avec un partenaire, vous allez devoir lui dire que ces données ne sont peut-être pas à jour afin qu’il puisse corriger le tir de son côté. Et ça, vous n’en serez pas capables tant que vous ne saurez pas quelles données vous détenez, leur origine et les tiers avec lesquelles elles sont partagées. D’où la nécessité de documenter proprement tout ça, et de tenir ce registre à jour.

En plus, ça sera pour vous une très bonne base pour assurer votre conformité au principe de responsabilité : vous devrez, à partir de mai 2018, être en mesure de démontrer votre conformité aux lignes directrices posées par le RGPD.

3. Informer le public

Et par public, j’entends « toute personne concernée par l’un des traitements opérés par l’entreprise ». Il s’agit ici de faire le tour des moyens que vous employez pour communiquer au public l’information relative à la vie privée et aux traitements dont il est l’objet. Il serait intelligent d’en profiter pour mettre ces textes, bannières, modèles de courriel… à jour pour être conforme au RGPD. Ce sera fait, et qui peut le plus peut le moins (le RGPD renforce des obligations mais n’en assouplit que très peu : si votre information est adaptée pour le règlement européen, elle sera sans nul doute conforme à la loi de 78).

Pour rappel, vous devez préciser dans cette information du public :

- votre identité (celle de l’entreprise, du moins : le visiteur se fiche pas mal que Jean-Michel Juriste ou Jean-Marketing mette la fiche à jour). Si vous avez un CIL / DPO, vous pouvez également préciser comment le contacter ;

- les informations que vous collectez et la raison de leur collecte (finalités du traitement, proportionnalité et loyauté de la collecte, tout ça tout ça) ;

- à qui ces données sont transmises (tierces parties) et dans quel but ;

- sur quelle base légale se fonde le traitement ;

- la durée de conservation des données collectées ;

- le droit de s’opposer au traitement et le droit de saisir l’autorité de protection des données compétente (CNIL en France, ICO au Royaume-Uni…) ;

- vous trouverez davantage d’informations dans l’article qui traite du consentement. Je vous renvoie également à l’article 13 du RGPD qui détaille tout ça (j’essaie vraiment de ne pas faire de liens vers le texte lui-même pour ne pas vous noyer/perdre mais cet article est assez clair et il n’y a pas grand mystère sur son interprétation par l’autorité de contrôle : c’est une liste, si l’élément listé figure dans votre politique de confidentialité c’est bon, sinon c’est pas conforme. Binaire, qu’on vous dit.).

Je (re-)précise que ces informations doivent être données dans un langage clair et compréhensible par tout un chacun (même des fanzouzes de C. Hanouna, c’est dire le niveau de langage à utiliser : évitez les mots de plus de 2 syllabes et faites des phrases courtes, limite sans verbes).

4. Droits des individus

En Europe, on aime bien les procédures. Du coup, je vous propose un jeu, un genre de « Check your privileges » mais avec des process. Spoiler : la portabilité, ça fait mal quand on ne s’y prépare pas.

Donc, les droits des individus. Le Règlement Européen les précise, ils sont plus nombreux qu’avant et surtout durcis :

- le droit d’être informé : pas de collecte sans information ni consentement valide, pas de dépôt de cookie préalable au consentement (qui doit se faire par une action positive de l’utilisateur : le coup du « si tu continues ta navigation c’est que tu acceptes les cookies », c’est pas un consentement valable. Désolé, mais pas désolé), etc. Cf. le point 3. juste au-dessus.

- le droit d’accès : un individu peut tout à fait vous demander de lui communiquer les informations que vous détenez le concernant ;

- le droit de rectification : on peut vous demander de corriger un élément (avec obligation de notifier l’individu de la complétude de sa demande) ;

- le droit à l’effacement, aussi appelé « droit à l’oubli » : on peut également vous demander la suppression de tout ou partie des données concernant quelqu’un (avec obligation de notification) ;

- le droit à la limitation du traitement : c’est un truc un peu bâtard, en fait. En gros, on peut vous demander de suspendre le traitement pour un individu (mais seulement pour lui, et sans pour autant supprimer ses données), par exemple le temps de corriger les données le concernant. C’est également valable dans l’autre sens : si vous n’avez plus besoin des données personnelles pour un traitement mais que vous devez les conserver un temps donné pour être en mesure de les fournir en cas de plainte, litige… (là aussi, obligation de notification de l’individu) ;

- le droit à la portabilité : un individu peut demander une copie de ses données pour quelque raison que ce soit, on l’a déjà dit. Mais vous devez les lui fournir dans un format ouvert, structuré, couramment utilisé et lisible par la machine. Donc exit présumer de ce que l’utilisateur possède les formats propriétaires : vous ne pouvez/devez pas comme logiciel en face (genre, tout le monde n’a pas les moyens de s’offrir une suite MS Office, et quand bien même, il se peut que l’utilisateur utilise un autre système d’exploitation pas compatible avec Office : on oublie le format .doc et on envoie en .odt) ;

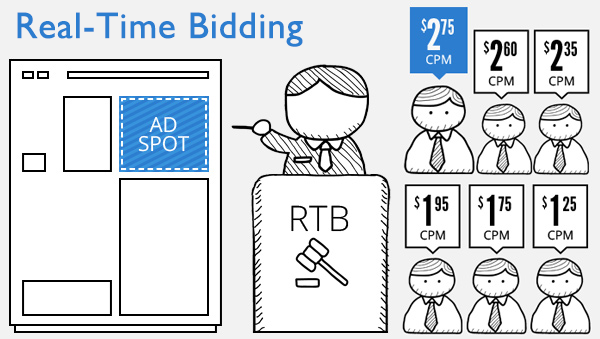

- le droit d’opposition : on peut s’opposer, à tout moment, à un traitement de données à caractère personnel (y compris a posteriori : un individu peut revenir sur son consentement) nous concernant. On ne va pas se leurrer, la cible première, c’est la famosa « prospection » (les gens qui spamment par mail ou téléphone, ce cancer, sérieusement), qui agace absolument tout le monde (mais qu’une partie de ce monde n’hésite pas à mettre en place au boulot quand même hein, dissonance cognitive quand tu nous tient). Ce droit d’opposition vaut également en cas de traitement entièrement automatisé (sans intervention humaine donc), y compris le profilage. Typiquement, c’est ce qui posait en partie problème avec Admission Post-Bac : un traitement qui, selon le cas, pouvait être totalement automatisé et conduire à l’affectation d’un bachelier dans une fac non-sélective. Et ça, on ne fait pas. C’est pratique, les algorithmes, mais y’a des limites 😉

Bon, globalement, ce sont les mêmes « grandes lignes » que dans la loi de 78, simplement plus détaillés, et adaptés au 21e siècle et au « tout numérique 2.0 ».

Dans le coup, c’est le bon moment pour vérifier vos procédures : comme ça, si le 26 mai 2018 vous recevez une demande d’un individu exerçant son droit d’accès, eh bien vous serez au top pour répondre. C’est tout à fait le genre de chose pas trop prise de tête et non lié à une activité spécifique à laquelle les entreprises peuvent déjà se préparer, ce serait bête de s’en priver.

Après, il ne s’agit pas seulement de se dire « ok si y’a telle demande je fais comme ça » : vérifiez que vous serez en mesure de localiser les données concernées, qui les effacera, comment justifier de la suppression auprès du demandeur…

La nouveauté (et encore floue pour pas mal de gens), c’est indéniablement le droit à la portabilité ! Il ne s’applique pas dans tous les cas, et l’individu peut demander à ce que les données soient directement transmises à un autre responsable de traitement. Un exemple courant, la récupération de vos opérations bancaires au format électronique pour gérer votre compta proprement dans une application comme HomeBank ou Kresus.

5. Demandes d’accès

Maintenant que votre procédure est à jour, on va préciser un peu les règles à respecter pour répondre correctement à une demande de droit d’accès :

- Dans la plupart des cas, vous ne pourrez pas facturer le traitement de cette demande. Pour pouvoir facturer quoi que ce soit, il faudrait pouvoir démontrer que la demande est abusive ou infondée (et ce n’est pratiquement jamais le cas lors d’une première demande). Et dans ce cas, la facturation est plafonnée (typiquement, pour le coût d’une copie papier, d’une clé USB… voir du côté de la CADA et demandez des disquettes 😀 ) ;

- Vous devez traiter la demande dans un délai de 1 mois (et non plus deux comme aujourd’hui) ;

- Si la demande est manifestement infondée et/ou excessive, vous pouvez facturer (un peu) voire refuser de traiter la demande ;

- Si vous refusez de traiter ladite demande, il faut quand même répondre au demandeur (sans délai, on tolère 1 mois mais bon, y’a aucune justification à laisser trainer un « non », alors que traiter réellement la demande peut prendre du temps) pour lui expliquer pourquoi ce refus, et lui préciser que nonobstant ce refus, il peut saisir l’autorité de protection des données compétente et/ou tenter le recours juridictionnel.

Si vous vous attendez à un nombre important de demandes de ce genre, prévoyez le coup, parce que ce ne sera pas un motif valable pour dépasser le mois imparti 🙂

6. Bases légales

C’est un peu le socle qui (in)valide vos traitements, et on retrouve d’ailleurs ces bases légales dans l’article 6-1 du RGPD, « Licéité du traitement » . Ça a le mérite d’être assez explicite quand au poids de ces bases légales. Vous pouvez d’ores et déjà définir les bases de vos traitements actuels (encore faut-il les avoir identifiés, cf. point 1 sur le registre des traitements), les documenter, et faire apparaître cette information dans votre politique de confidentialité (cf. point 3 sur l’information du public). Vous aurez donc compris que l’ordre dans lequel j’aborde ces concepts n’est pas le fruit du hasard… 😛

Une grande partie des entreprises ne se sont probablement jamais posée la question de la base légale qui rend leur traitement licite. Finalement, cette notion existe, mais est souvent perçue (à tort) comme une condition à remplir une fois qu’on a défini ce traitement, et pas comme un pré-requis.

Pour faire simple : les principales bases légales sont le consentement, l’exécution d’un contrat, une obligation légale, la mission d’intérêt public et/ou les « intérêts légitimes ». Petit bémol sur l’exécution d’un contrat : oubliez le mode « fourre-tout » façon « c’est écrit dans les CGU/CGV donc voilà je fais qu’est-ce que j’veux », il faut que les données collectées et le traitement associé soient cohérents avec ledit contrat. Si l’exécution du contrat prend la forme d’une assurance habitation, par exemple, évidemment que vous aurez besoin des coordonnées de l’assuré(e). Par contre, utiliser ces mêmes données pour de la prospection parce que vous vendez aussi de l’assurance vie, bah…

Blague à part, selon la base légale, votre traitement peut tout simplement ne pas être licite (ne passez pas trop de temps à chercher une base qui n’existe pas pour un traitement, s’il n’y en a pas, faut juste arrêter le traitement en question), mais ne jouez pas avec ça puisque les droits des individus découlent pour partie des bases légales associées aux traitements. Vous pourriez vous retrouver dans la panade !

7. Consentement

Oui je sais, j’en ai déjà parlé longuement, mais quand même.

Pensez à bien identifier comment vous recueillez le consentement des individus, préalablement à leur inclusion dans le traitement de données à caractère personnel qui va bien. Si le consentement tel qu’il a été recueilli dans le passé n’est pas conforme au RGPD (notamment sur le fait que vous devez prouver quand/comment a été donné le consentement, et comment l’utilisateur a été informé), il vous faut le renouveler.

Je re-re-précise, parce qu’il faut que ça rentre : le consentement doit être un acte positif et donc les pratiques douteuses comme les cases pré-cochées, le silence ou l’inactivité sont à proscrire (fini le « si vous continuez votre navigation vous acceptez » 😀 ). En gros, ça doit être de l’opt-in et rien d’autre. Et en plus, vous ne pouvez pas conditionner ça à l’acceptation des conditions d’utilisation du service de base que vous voulez fournir.

Soyez d’autant plus précis sur ce sujet que le consentement est la base légale qui donne (et c’est logique) le plus de droits à l’individu, dont celui de revenir sur son consentement. Cette possibilité doit être simple et accessible (pas comme les liens de désabonnement en bas des newsletters qui ne fonctionnent pas, coucou Midas chez qui je me désabonne 2x/semaine depuis 4 mois sans effet, je finis cet article et je te téléphone pour en parler).

Enfin, sans aller jusqu’à renouveler automagiquement tous vos consentements, soyez conscients que si un consentement donné par le passé ne respecte pas les règles posées par le règlement européen, il va falloir le renouveler pour continuer à traiter les données concernées.

8. Les enfants

Pour la première fois, les enfants sont spécifiquement visés par la règlementation française en ce qui concerne les données personnelles. Alors oui, la CNIL tient compte dans ses process du fait que certains sont mineurs, mais en gros pas de règles précises quant à leur inscription à un service. Y’a qu’à regarder le nombre de têtes blondes sur Snapchat pour se convaincre que Jeremstar et Norman ont de beaux jours devant eux. Tristitude.

Donc, on parle des enfants. Le RGPD durcit les conditions applicables des enfants « en ce qui concerne les services de la société de l’information » (j’adore ces titres d’article, vous avez pas idée 😛 ).

Bref, 4 lignes juristico-indigestes pour nous expliquer que si le gnome a moins de 16 ans, alors c’est le consentement des parents (et plus largement du titulaire de l’autorité parentale) qui doit être donné. Selon les États de l’UE, l’âge limite (ici 16 ans) peut descendre à 13 ans (et donc dans ce cas, un gamin de 5e peut potentiellement être considéré comme responsable de la fourniture de ses données personnelles, alors qu’on sait tous ici qu’il n’a pas la moindre idée de ce qui se passe derrière sa mire d’authentification à Instagram).

Il incombe donc au responsable de traitement de mettre en place les mesures lui permettant de s’assurer (et d’être capable de le justifier) de l’âge de l’individu, si le service est offert aux enfants, et évidemment de vérifier que c’est bien un parent qui a finalisé l’inscription.

Ne pensez pas que ce soit si évident que cela, il y a une vraie réflexion à avoir (qui ici n’a pas menti sur son âge en cliquant sur « Je suis majeur » sur un site de vente d’alcool ou sur un site présentant des modèles légèrement vêtus [quand il y a du tissu] ?), surtout quand on voit les premières tentatives en la matière (Facebook qui indique que l’âge minimal requis est de 13 ans mais ne vérifie pas plus loin, ou Microsoft qui demande placidement lors du premier démarrage de sa console XBox si c’est le parent ou l’enfant qui réalise l’installation ; spoiler : mon frangin de 12 ans à l’époque avait gloussé en voyant que l’option « mineur » demandait à appeler ses parents et permettait de mettre un contrôle parental sur les jeux et la navigation, et avait sélectionné l’item « je suis majeur »… efficace, dites-moi).

9. Violation de données à caractère personnel

Mes ex-collègues de la CNIL le savent, on a eu un grand débat en interne pour traduire le terme anglais de « data breach ». Auparavant, on utilisait « fuite de données », dorénavant, il faudra vous y faire, ça ne veut absolument rien dire techniquement mais voilà, on parle de « violation de données ».

Soyez donc prêts à réagir promptement en cas de violation. Cela revient à mettre en place de quoi les détecter (c’est mieux de les détecter avant que la CNIL gratte à la porte, finalement, on gagne du temps et c’est mieux pour les utilisateurs), les documenter et aussi colmater la brèche.

Actuellement, seuls certaines entreprises (dont les OIV, qui regroupent tout ce qui est super-critique pour l’État) ont une obligation de notification auprès de l’ANSSI et/ou de la CNIL. Le RGPD étend cette obligation à toutes les entreprises, peu importe leur taille, domaine d’activité, statut…

Vous avez donc 72 heures pour notifier la violation de données à la CNIL (on est d’accord qu’il faut donc mettre les moyens pour la détecter rapidement : s’il vous faut 48 heures pour vous rendre compte que vous vous êtes fait pirater, va falloir être rapide sur le reste). Si le délai de 72 heures est expiré, alors vous devez en plus justifier du retard. Si vous êtes sous-traitant, pensez également à avertir votre client.

Notez également que dans de nombreux cas, vous devrez également informer les personnes concernées, la perte de confidentialité faisant partie des « risques élevés pour les droits et libertés ».

Se préparer à répondre à un incident de sécurité fait partie, là encore, des choses qu’il est possible d’engager dès aujourd’hui, pour être prêt pour mai 2018.

10. « Confidentialité par défaut » et ÉIVP

La « Confidentialité par défaut » (Privacy by Design) fait partie des grandes avancées qu’apporte le règlement. On passe ainsi de « bonne pratique » à « obligation » : minimisation des données, pseudonymisation, mesures techniques et/ou opérationnelles… le but étant que par défaut (sans action ni connaissance spécifique de l’utilisateur) et dès la conception d’un outil, logiciel, service… on puisse apporter un minimum de garanties quant à la confidentialité des données traitées. Un mécanisme de certification est prévu par le législateur, c’est à surveiller, un peu à l’image des « packs de conformité » de la CNIL. Il reste à déplorer qu’un certain nombre de ces packs et déclarations de conformité soient, justement, déclaratifs… et qu’au jour d’un contrôle ou d’une plainte, on constate que l’organisme n’a pas été plus loin que signer un papier pour dire « oui j’suis conforme détends-toi ».

En lien (ou pas) avec la confidentialité par défaut, on peut mentionner les ÉIVP, (Évaluation des Impacts sur la Vie Privée, équivalent à l’anglais PIA pour Privacy Impact Assessment) sont, dans le texte, les « Analyses d’impact relative à la protection des données » (article 35). Je vous ferai bientôt un petit guide pour détailler ce qu’est une ÉIVP, donc on ne se stresse pas encore totalement, mon but c’est de vous éclaircir les idées (même si la prise de conscience de la montagne de travail à venir peut picoter, je vous l’accorde).

Donc, dans un certain nombre de cas qu’il serait long et fastidieux de détailler ici (on va néanmoins citer l’utilisation d’une nouvelle technologie, le cas d’un traitement à grande échelle ou bien l’ulisation de données sensibles), on doit mener une étude d’impact, pour évaluer le risque d’atteinte aux droits et libertés des personnes concernées par le traitement évalué.

Si le risque résiduel est élevé, vous devrez consulter la CNIL pour autorisation.

Sans aller jusqu’à entamer une ÉIVP (surtout si vous ne savez pas faire), vous pourriez commencer dès maintenant à lister, parmi votre registre des traitements, lesquels sont susceptibles de nécessiter une étude approfondie. Et par répondre à des questions basiques, type « qui mènera ces études ? », « qui sera impliqué ? »…

11. DPD / DPO

Vous connaissiez sans doute le CIL (Correspondant Informatique et Libertés), l’interlocuteur privilégié de la Commission dans le cadre de plusieurs procédures.

Le DPD (Délégué à la Protection des Données, en anglais DPO pour Data Protection Officer), c’est une évolution du rôle de CIL. Il peut être interne ou externe à l’entreprise, voire même mutualisé entre plusieurs sociétés. Ses coordonnées sont publiées par le responsable de traitement, et également communiquées à la CNIL.

Indépendant, il est là pour veiller au respect de la loi sur la protection des données à caractère personnel et pour conseiller le responsable de traitement, ainsi que pour être l’interface entre la CNIL et l’organisme. Typiquement, c’est la personne qui accompagne la délégation de la CNIL en cas de contrôle. Je ne vais pas m’étendre sur le rôle du DPO, ça pourrait faire l’objet d’un article en soi, et d’autres en parlent ailleurs sans doute mieux que moi.

Notez que si vous êtes intéressé(e), des formations existent, comme celle dispensée par l’Université de technologie de Troyes (UTT) : il s’agit d’un DU (diplôme d’université) pour les personnes (pas spécialement des étudiants, c’est de la formation continue, que votre employeur peut vous payer ou que vous pouvez payer avec votre compte personnel de formation). Ce n’est pas une publicité pour cette formation plutôt qu’une autre, simplement je connais la qualité des intervenants et le programme de la formation (je suis notamment en charge du module 5, pour être transparent), là où pour les autres je ne saurai me prononcer. L’avantage indéniable de l’UTT, c’est qu’elle ne fait pas dans la formation spé-bullshit façon école de commerce.

Bref, revenons-en aux DPO : dans certains cas, désigner un DPO sera obligatoire (notamment dans le public ou pour des traitements d’envergure), et pour les autres cas, je vous enjoins à en désigner un tout de même, car ce ne peut être que bénéfique (meilleure connaissance de vos traitements et process, conseil, aide en cas de contrôle… et davantage de garanties pour vos usagers –enfin, si vous écoutez ce qu’il dit).

12. International

Là, trois cas de figure se présentent.

Le premier, le plus simple : vous n’opérez qu’en France (ou dans un autre pays de l’Union Européenne, mais dans un seul pays quoi). Pas de questions à se poser, du coup. Simple.

Le deuxième : vous travaillez avec d’autres entreprises, ou avez des filiales, ou je ne sais quoi, dans au moins deux pays de l’UE. Il vous faut alors déterminer l’autorité de protection référente (celle de l’un ou l’autre des États où vous opérez, en principe celle du pays de votre siège social). Pour la suite, c’est moins compliqué, puisque tous ces états sont dans l’UE et donc soumis à la même règlementation que vous, ce qui garantit un niveau de protection suffisant pour les données personnelles traitées (en théorie du moins).

Le troisième et dernier cas : vous opérez dans au moins un pays hors-UE. Et là, c’est le drame. Plus sérieusement, la Commission Européenne tient à jour dans le Journal de l’Union la liste des pays pour lesquels elle a évalué et statué sur le niveau de protection qu’offre la règlementation locale comparée au RGPD. Si le pays est blacklisté, c’est mal engagé, sinon ça se fait. En bonus, on mentionnera là encore sans trop de détails le fait que le transfert peut se faire malgré tout moyennant des garanties appropriées (art.46) ou parce que l’entreprise est soumise à des règles contraignantes qui l’y obligent (art.47).

Vous pouvez donc dès à présent creuser la question pour préparer le terrain, et creuser la question des garanties à apporter si besoin est !

Voilà pour aujourd’hui, j’espère sincèrement que ces 12 tâches de préparation au RGPD vous aident à y voir plus clair. As usual, je reste disponible via les commentaires, par mail ou via le formulaire de contact, si vous avez des questions, des choses à dire, ou un torrent d’insultes parce que le RGPD vous prend à la gorge (j’en ai eu 2 comme ça déjà, c’est presque drôle, surtout celui qui est dans la mouise parce qu’il ne veut pas évoluer, on dirait l’industrie du film qui chouine sur T411). Soyez conscients (là encore en lien avec les demandes reçues) que si je veux bien vous aider à étudier votre mise en conformité, en aucun cas je ne vous conseillerai sur les façons de contourner la législation pour continuer votre business d’avant.

Bon courages à toutes et tous et à bientôt pour la suite de cette série ! 🙂