#RGPD et contrôles de la CNIL : apprenons des erreurs des autres

Cet article, probablement le dernier de notre petite série sur le RGPD à paraître avant le 25 mai, va traiter d’un point essentiel : les contrôles de l’autorité de protection des données (DPA, pour Data Protection Authority), chez nous : la CNIL (sauf en cas de contrôle transfrontalier, avec une autorité chef-de-file différente, évidemment.

On va donc voir comment ça se passe, quelle attitude adopter, et surtout quels sont les manquements les plus souvent constatés.

Un certain nombre d’entre vous connaissent un peu mon parcours : ex-consultant spécialisé dans les audits SSI, formateur pour DPOs en devenir, aujourd’hui RSSI, mais surtout, ex-contrôleur de la CNIL. En quelques années, j’ai vu des systèmes d’information dans tous les secteurs d’activité, de toutes les tailles, avec toutes les technologies du monde, et pourtant… les mêmes erreurs. Celles qui leur ont valu au mieux une clôture avec observations (un genre de rappel à la loi, si on veut), au pire une sanction publique.

Dans un souci de respect des organismes contrôlés (quand bien même la mise en demeure ou la sanction a été rendue publique, elle sera à terme anonymisée), je n’associerai aucun manquement à la loi « Informatique et Libertés » à telle ou telle entreprise. Et par respect pour certaines règles propres à la CNIL, quand bien même j’en désapprouve une partie, je ne mentionnerai pas avoir participé ou non à telle ou telle mission de contrôle.

Idée reçue n°42 : les contrôleurs sont des êtres abjects

On va casser un mythe : les contrôleurs de la CNIL ne sont pas là pour tout retourner, avec en ligne de mire une sanction publique pour faire les pieds de la boîte contrôlée. Ils passent la journée avec vous (en atomisant votre agenda de la journée au passage, certes), mais sans « chercher » la sanction. L’idée d’un contrôle, selon le contexte, c’est :

- de faire un état des lieux de tel ou tel traitement de données à caractère personnel ;

- d’observer, au travers de plusieurs contrôles dans des entreprises différentes, les pratiques d’un secteur d’activité peut-être nouveau (comme ça a pu être le cas avec les services de livraison de bouffe commandée dans des restos), pour éventuellement sanctionner, mais surtout éditer des guides sectoriels de conformité, et éventuellement faire évoluer la doctrine de la CNIL ;

- de traiter une plainte…

A propos des plaintes, sachez que les équipes de contrôle abordent la chose en toute impartialité. Ce n’est pas forcément l’accusé qui est en tort. Oui, c’est souvent un salarié qui dépose une plainte contre son patron (j’ai passé pas mal de temps sur des contrôles côté RH), mais puisqu’en pratique on ne connaît pas le contexte du litige (la plainte de la CNIL n’est souvent pas le cœur du problème, plutôt un moyen d’intensifier la pression)… Retenez malgré tout qu’environ 50% des plaintes donnant lieu à contrôle dans un contexte « salarié/patron » sont juste infondées : le souci est autre. J’ai souvenir d’un chef de PME qui m’a accueilli, las, m’expliquant qu’il était en conflit avec une salariée, et juste pas surpris de me voir : la salariée, licenciée pour fautes, a déposé plainte auprès de la Police, lui valant un déplacement en Alsace alors que le siège est en Île de France. La semaine suivante, il a reçu la visite de l’Inspection du Travail, de la Police, de l’URSSAF, des Impôts… et quelques jours après, de la CNIL. Et une convocation aux prud’hommes. La salariée avait saisi toutes les autorités de contrôles qu’elle connaissait, simplement pour lui mettre la pression et le faire suer. Ce contrôle, d’un point de vue CNIL, n’a rien donné : aucun élément tangible n’a pu être collecté, du moins en restant dans nos missions, les compléments ayant été effectués par la Police (notamment la recherche d’un disque dur, objet de la plainte).

Bref : tout ça pour dire, les contrôleurs sont adorables, à condition qu’on ne leur vole pas dans les plumes.

A éviter : casser les noix du contrôleur

Gonfler le contrôleur, c’est le meilleur moyen que la journée se passe mal pour le contrôlé. Trois courts exemples de trucs à ne pas faire :

- faire poireauter la délégation à l’accueil pendant 3 plombes. C’est énervant, et de toutes façons elle ne partira pas. Au mieux ça met des doutes sur votre sincérité, et sur le fait que vous soyez potentiellement en train de cacher des dossiers sous le tapis, de supprimer des données (on arrive généralement à les avoir quand même), ou de briefer vos collaborateurs pour mentir (c’est mal). Au pire, la délégation en aura ras-le-bol et va dresser un PV d’opposition : si vous ne voulez pas nous recevoir, c’est que vous refusez le contrôle, et ça ne fonctionne pas comme ça. Rappelons que la non-coopération avec la CNIL vaut régulièrement des sanctions, et que le contrôle sera fait tôt ou tard, dans la douleur.

- être agressif lors de l’accueil. Quand une délégation de la CNIL se présente, vous pouvez légitimement avoir des doutes : est-ce une vraie délégation ? Pour ça, nous présentons un ordre de mission qui indique les noms des agents habilités à procéder à ce contrôle précis. Et une décision de la Présidente. Et nos cartes professionnelles, pour les agents qui en ont une, sur le même modèle que les cartes de Police (Marianne, bandeau tricolore, tout ça). Sinon, nous avons un badge « générique », et surtout une copie du JORF qui liste tous les agents habilités par la CNIL à prendre part à une mission de contrôle. Informations qui peuvent être confirmées d’un simple coup de téléphone à la CNIL, ou sur son site web.

Or, dans certains cas, et j’ai en tête un chef de police municipale, qui a refusé de nous croire malgré les documents et la carte professionnelle identique à la sienne, et demandait d’autres documents d’identité, etc. Ça commençait mal. - insulter, frapper les agents de la CNIL. Effacez ce sourire, c’est une réalité. Je ne citerai qu’un cas où des agents, insultés, ont été « raccompagnés » de force à la porte, parce que le gérant refusait le contrôle (plaintes multiples au sujet de caméras de surveillance dans des… vestiaires). Ben, ça a mal fini : la délégation est revenue, plus nombreuse, accompagnée du chef de service. Sur 2 ou 3 des sites de l’entreprise simultané, avec une ordonnance du Juge des Libertés et de la Détention qui fait que l’organisme ne dispose plus du droit d’opposition (on va en parler juste après). Et surtout, dommage pour le gérant qui ne voulait pas de la CNIL « à cause de l’image que ça renvoie à ses clients », devant son attitude violente, les délégations sont venues accompagnées d’équipages de policiers, en uniforme. Niveau discrétion, c’est pas gagné pour lui.

L’opposition : un droit encadré

J’ai mentionné quelques fois le terme « opposition ». Le contrôlé a effectivement ce droit, mais précisons de quoi il retourne : il peut s’opposer à la présence des agents de la CNIL dans ses locaux, mais pas au contrôle. Ce qui se traduit quasi-systématiquement par une seconde visite, avec une ordonnance du juge des libertés et de la détention du TGI local, et éventuellement les forces de l’ordre, qui s’assureront que la délégation peut bien effectuer ses constatations. Selon l’urgence, l’ordonnance peut arriver *très* vite, donc ne comptez pas forcément sur un répit d’une semaine… Sachez qu’en tout état de cause, le Procureur de la République territorialement compétent a été averti de la mission de contrôle.

Si, malgré l’ordonnance du juge, vous décidez d’empêcher le contrôle par quelque moyen que ce soit, notamment en dissimulant des documents, en les détruisant… ou simplement qu’il vous prend la mauvaise idée de faire votre possible pour mettre des bâtons dans les roues de la CNIL, on passe alors au délit d’entrave, puni d’un an d’emprisonnement et de 15 000€ d’amende.

Opposition préalable ou pas, le délit d’entrave à l’action de la CNIL peut être constitué. Vous pouvez très bien laisser le contrôle se faire (lorsque la délégation mentionne l’opposition et l’ordonnance du JLD, la plupart des organismes font machine arrière) et volontairement cacher des informations, des fichiers, détruire des preuves… Je me souviens notamment d’un responsable de traitement qui avait fait attendre la délégation, laquelle avait fini par demander à une autre personne de l’entreprise de l’emmener là où était piloté le système de vidéosurveillance de la société… pour constater que le gérant avait profité de l’attente pour arracher l’enregistreur et partir avec, en laissant tous les câbles pendants, l’écran en place… et prétendre que non, il n’y a jamais eu de dispositif vidéo !

En résumé, et pour le bien de tout le monde (les contrôleurs sont des humains sensibles aussi, et personne n’aime être « brutalisé » même verbalement), faites preuve à l’égard des contrôleurs du même respect qu’ils ont pour vous. Et s’ils refusent un « cadeau » en fin de journée, s’ils déclinent votre invitation à déjeuner le midi, ce n’est pas par défiance, c’est simplement parce qu’ils ont des règles de déontologie à respecter, et le besoin de discuter seuls le midi de ce qui a été vu le matin, des constatations à effectuer l’après-midi… ou simplement envie de décompresser et parler d’autre chose !

A propos du secret professionnel

Alors celui-là… C’est le joker de tellement d’entreprises ! Aux questions de la délégation, vient souvent la réponse « je ne peux pas répondre, c’est couvert par le secret des affaires », « je ne peux pas vous communiquer ce document, secret professionnel oblige »…

Sachez que cet argument n’est pas opposable (à lui seul) à une demande de communication d’informations/documents émanant de la délégation. Il appartient alors à l’organisme contrôlé de se justifier, de préciser quelles informations sont couvertes, et surtout le fondement légal sur lequel elle s’appuie. Pas de fondement ? Pas de secret.

Donc voilà : en gros, la délégation parle à tout le monde, demande toute information dont elle a besoin, accède à tout local professionnel, et c’est comme ça.

Et pour faire bonne mesure… elle ne prévient pas forcément de sa venue. Les données numériques sont par nature volatile, je ne vous l’apprends pas. Prévenir 3 jours avant le contrôle, c’est laisser le temps de faire le ménage. Un peu.

Notez qu’en cas d’urgence, la CNIL peut tout à fait saisir le JLD et obtenir une ordonnance préalablement au premier contrôle : plus d’opposition possible, dans ce cas.

Principaux manquements constatés

Enfin la partie qui vous intéresse ! 😉

Au cours de mes différentes missions, j’ai pu relever un certain nombre de manquements, ayant donné lieu à pas mal de mises en demeures et/ou sanctions. Et étonnamment, ce n’est pas forcément pour des usages détournés, malveillants… mais par contre reviennent très souvent des manquements à la sécurité (article 34 de la Loi de 1978, repris dans l’article 32 du RGPD, avec globalement les mêmes implications et attentes). Faisons le tour ensemble.

La liste des points que nous allons passer en revue est assez simple :

- mises à jour logicielles ;

- stockage et robustesse des mots de passe ;

- dépôt de cookies/traceurs ;

- identifiants/mots de passe par défaut ;

- fuite de données ;

- configuration SSL/TLS ;

- mots de passe des salariés (robustesse, enregistrement dans le navigateur…) et prestataires ;

- caméras : implantation/information/masques ;

- sécurité des postes nomades et ordiphones

Mises à jour logicielles

Votre amour de Microsoft Windows XP ou de RedHat 3 risque de vous causer du tracas, et surtout une mise en demeure de la commission de migrer vos postes de travail et serveurs vers des systèmes encore maintenus par l’éditeur, qu’il s’agisse du système d’exploitation, des logiciels serveurs (qui utilise encore Apache 2.2 + PHP 5.4 ?) ou de middlewares divers et variés. Plus maintenu, ça veut dire plus de correctifs de sécurité, or on découvre des vulnérabilités régulièrement, qui exposent d’autant vos utilisateurs à une perte de vie privée en cas de vol de leurs données.

Stockage et robustesse des mots de passe

Nous sommes, lorsque j’écris ces lignes, en 2018. Eh bien, en 2018, il y a encore des développeurs qui conçoivent des applications, des services web… qui stockent les mots de passe des utilisateurs en clair dans une base de données. Si si.

Et d’autres qui les « encryptent » en MD5. Pour rappel, MD5 est un algorithme de hachage et non de chiffrement.

Pour rappel, on ne stocke jamais un mot de passe en clair : on le sale, et on le hache. Avec un algorithme un peu robuste quand même. SHA-256, c’est bien.

Toujours à propos du mot de passe, bon, on constate du grand classique : trop court, trop simple, trop « kevin2004 ».

La CNIL a mis à jour début 2017 sa « recommandation mots de passe« , qui n’a de recommandation que le nom politiquement correct. C’est sur cette base que sera jugée la conformité de votre application. Et ce ne sont pas 8 caractères alphanumériques qui vont satisfaire la délégation.

Il est assez curieux de constater que plus d’un an après sa dernière mise à jour, peu d’éditeurs respectent ces lignes directrices…

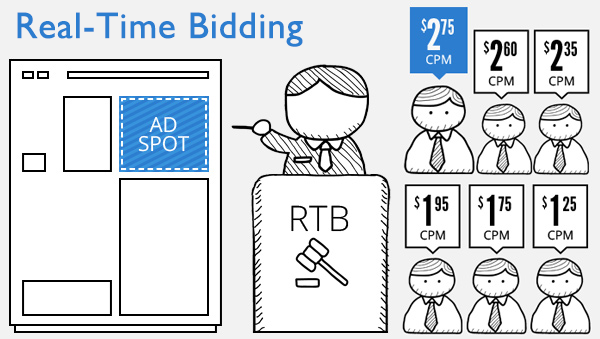

Dépôt de cookies et traceurs

Récemment, un des RSSI avec qui je travaillais m’a contacté, m’expliquant que la CNIL l’avait « aligné » sur 2 sites web de la société (contrôles en ligne). Notamment, sur le recueil du consentement avant dépôt des cookies.

On va donc rappeler des règles pourtant supra-basiques :

- on demande le consentement *avant* le dépôt, pas après. On ne dépose strictement aucun cookie non-technique avant le consentement du visiteur ;

- l’information, bordel ! On explique quels cookies sont déposés, et pourquoi ! Quel besoin aussi vous avez de déposer 35 cookies tiers…

- le consentement doit être *valable* : c’est une action positive. J’insiste ! « Poursuivre sa navigation » n’en est pas une, en particulier parce qu’ainsi vous conditionnez l’utilisation du service au dépôt de pisteurs. Donc non, le petit bandeau en mode « si vous continuez votre visite, c’est que vous acceptez les cookies », c’est non, re-non, et au bûcher.

- vous devez fournir un moyen de refuser les cookies. Je dis bien, *vous*. Renvoyer l’utilisateur à une obscure page qui lui dit qu’il n’a qu’à configurer son navigateur pour refuser les cookies, c’est niet, et pas conforme à ce qu’attend la CNIL. Pourquoi ? (oui je vous sens tendus là) Ben, parce que déjà la plupart des gens ne savent pas le faire et ne voudront pas chercher. Ensuite, parce que le blocage via le navigateur, c’est un bouton ON/OFF. Global. Pas simplement pour votre site, mais pour tous ceux que visite l’internaute. C’est un peu facile. Je vous recommande l’excellent tarteaucitron.js pour gérer ça comme des éditeurs civilisés. C’est lui que vous pouvez voir sur le site de la CNIL.

- internalisez ! Notamment l’analytics. Matomo (ex-Piwik) est très bien pour la plupart des cas d’usage, et peut même être configuré proprement, vous dispensant alors du recueil de consentement pour son cookie. C’est sûr que ça demande un poil plus de temps qu’un snippet Google à balancer dans une source de page web, mais c’est mieux pour tout le monde, et Google et ses potes se gavent bien assez par ailleurs.

Et ça, c’est simplement pour le web.

Attendez-vous également à la même chose pour vos applications Android qui grouillent littéralement de traqueurs. On remerciera au passage l’association Exodus-Privacy pour son travail sur la question. D’ailleurs, vos applications figurent peut-être déjà dans la liste des applis analysées 😀

Je vous encourage très fortement à utiliser εxodus, dans la mesure où la CNIL s’y intéresse de près. Si c’est aussi votre cas, n’hésitez pas à nous rejoindre, à contribuer, à nous soutenir, peu importe la manière, il y a plein de choses à faire. Vous pouvez également faire un don, si le cœur vous en dit.

Identifiants et mots de passe par défaut

Allez, je vous raconte 2 histoires.

La première : contrôle du dispositif de vidéosurveillance d’une moyenne surface. Évidemment, le poste qui gère les caméras et l’enregistrement est à l’accueil du magasin, écran visible des clients.Et la gérante est un peu paniquée : elle ne connaît pas le mot de passe du logiciel d’enregistrement. C’est une solution connue, je lui demande la permission d’essayer le couple login/mot de passe par défaut. Banco. Je vous laisse méditer sur les conséquences potentielles.

En fait non. Ménageons-nous. Les conséquences, les voici via la seconde histoire.

On prend maintenant un théâtre, comme il y en a dans toutes les villes. Avec de la vidéosurveillance également. La patronne me montre, assez fière, qu’elle peut même accéder aux images en direct et enregistrements depuis son iPhone, via une appli dédiée. Et le midi, j’ai eu un doute. De retour au théâtre, test : je sors mon ordiphone, j’installe l’application depuis le Play Store, je l’ouvre et entre comme cible le nom de domaine du site du théâtre. Tout le reste, c’est de la configuration par défaut, pré-rempli par l’appli : identifiant, mot de passe, port réseau… Et le miracle se produisit : accès aux images. Extractions et effacements à portée. La madame comprend alors comment s’est passé son cambriolage quelques semaines auparavant : les malfrats restaient dans les angles morts, et n’étaient jamais visibles de face, au début. L’un d’eux avait son smartphone en main tout le long Pour la suite du cambriolage, c’est bien simple : pas d’images. Le système n’a rien enregistré pendant 20 minutes. Maintenant, l’explication est là : les images ont été effacées.

La madame, disons… relativement contrariée… appelle séance tenante son prestataire, le met sur haut-parleur, et lui explique la manipulation que je venais de faire.

Ma première insulte en contrôle. Je venais de gagner mon badge de « fouille-merde », attribué par le monsieur presta.

Ces deux histoires pour vous dire que si il y a un mécanisme d’authentification, c’est probablement pour une bonne raison. Laisser des identifiants par défaut, genre admin/admin, c’est donner le bâton pour se faire allègrement molester.

La délégation n’est pas dupe. Quand on croise une authentification, on voit l’identifiant, on compte les petites étoiles pour avoir la longueur du mot de passe (on ne vous les demande jamais, bien entendu), et on vous demande de quoi il est constitué (lettres, chiffres, majuscules/minuscules…). Quand la réponse c’est « 5 caractères, que des lettres » alors que l’identifiant est « admin », pas besoin d’être grand druide pour voir ce qu’il se passe.

Fuites de données

Ouais, parce que la « violation de données » c’est tellement nul comme terme… on avait eu un débat en interne, mais comme ce sont les juristes qui tranchent (ça a clashé plusieurs fois entre « informaticiens » et juristes parce qu’ils bricolent nos termes techniques jusqu’à en dénaturer le sens), « violation » ce sera. C’est dans l’air du temps, niveau répertoire.

On ne compte plus les exemples de mises en demeure et sanctions relatives à des fuites. Et ne vous plaignez pas : la CNIL est gentille et se place « dans la peau d’un internaute bienveillant », et ne retient que des modes opératoires accessibles sans compétences particulières. Pour le moment. Donc exit les injections SQL et ce genre de trucs rigolos : s’il en croise, l’auditeur peut éventuellement contacter le propriétaire du site et l’informer, au conditionnel, que potentiellement il serait envisageable que potentiellement son site soit tout troué. Cela m’est arrivé une fois, et le RSSI ne m’avait pas cru. « On est sécurisé nous monsieur, je ne remets pas en question vos compétences, mais… ». Puis je lui ai listé les tables dans sa base de données. Il a changé d’avis.

Donc, les violations. Très souvent, elles se matérialisent par une partie de l’URL qu’on fait varier : un compteur dans le chemin, une variable GET qui ressemble à un identifiant… et on aspire les pages concernées, histoire d’avoir des éléments de volumétrie.

Sans dec’, à quel moment vous vous dites « on va faire un site qui facilite le dépôt de plainte et l’envoi de courriers au Proc’, on va donc recueillir les détails des infractions, les coordonnées du plaignant, de l’accusé, et tout ça sans créer de compte ou protéger le dossier pour qu’il le complète facilement plus tard si besoin » ?

Bah ouais, du coup, suffit de commencer la démarche, de faire varier l’identifiant dans l’URL (un nombre, qui s’incrémente de 1 à chaque nouveau dossier)… et de constater qu’on accède à tous les dossiers de gens qu’on ne connaît pas.

C’est juste de la « négligence caractérisée » (semi-private joke, coucou Hadopi), et une sanction pour ça est donc méritée. N’en déplaise à un avocat qui avait plaidé contre la publicité d’une sanction dans cette catégorie peu glorieuse, refusant qu’on « mette son client au banc de l’Internet, qui n’oublie jamais, même si Legifrance anonymise derrière ». Surtout que dans certains cas, on parle de données sensibles, et de choses comme 250 000 personnes.

Configuration HTTPS

Aaaah, le fameux https. « S’il y a un cadenas vert, c’est sécurisé ». Non. Encore non.

Chiffré, oui, assurément. Mais la question reste : comment ? Potentiellement avec des algorithmes dépassés, via un protocole obsolète, le tout vulnérable à plusieurs vulnérabilités connues, documentées, exploitables.

Deux collègues et moi avons établi des lignes directrices, qui ont été validées par la CNIL, sur ce qui était considéré comme correct, tolérable, inacceptable. Quand bien même ce document n’est pas encore public, vous pouvez vous faire une idée en scannant votre site avec CryptCheck, ou via testssl.sh. Oubliez le scanner de Qualys : son échelle de notation est scandaleusement mauvaise.

Et à l’occasion, je publierai probablement un guide sur le sujet. Voilà.

Mots de passes « en interne »

On a parlé plus haut des mots de passe de vos utilisateurs. OK. Mais en interne ? Les sessions Windows ? Les applis, le back-office, l’ERP, toutes ces choses « invisibles » de l’extérieur ?

Même chanson. Mêmes mesures. Un presta qui fait de la maintenance sur une énorme base de données nationale, avec en login « tma » (tierce maintenance applicative) et en mot de passe « tma » ? C’est possible. Et je suis convaincu que ce qui a été constaté chez ce presta n’est pas un cas isolé.

Les politiques de gestion des mots de passe, c’est pas juste pour faire joli, il faut les appliquer. Sinon le couperet tombe, et fort de surcroît.

La CNIL retiendra aussi l’enregistrement des mots de passe dans un navigateur, notamment parce qu’il suffit de se tirer avec votre profil Firefox pour tout récupérer en clair, ou au pire prendre 10 minutes pour péter le mot de passe maître. Privilégiez les coffre-forts comme KeePass.

Les caméras

Qu’on soit pour ou contre, qu’on conchie le terme « vidéo-protection » ou non, c’est un fait : y’en a partout, le principal effet étant de déplacer la délinquance là où elles sont encore absentes, ou de faire de la levée de doute quand une étudiante mythomane invente un blessé grave dans une évacuation de fac.

Et force est de constater que tout ça laisse à désirer : enregistreur un peu trop accessible, accès à distance non sécurisé, autorisation préfectorale inexistante ou non renouvelée, information incomplète des personnes… et surtout, implantation hasardeuse.

Ce n’est pas forcément l’exploitant qui est en cause, notez, mais plutôt le prestataire dont c’est supposé être le métier. On a donc au menu :

- des caméras qui filment des postes de travail fixe, alors que c’est interdit ;

- des caméras qui filment le parking mais aussi le jardin du voisin (grosse rigolade dans une usine où j’ai soi-disant fait découvrir aux agents de sécu que le joystick sert à bouger le dôme du coin du bâtiment et à zoomer : le PV contient une photo du voisin dans son canapé en train de se gratter le bide –un des plus beaux PV de ma carrière), la rue… C’est dommage, mais c’est comme ça : on peut filmer chez soi, mais pas l’espace public, et pas les domaines privés qui ne sont pas les nôtres.

- c’est aussi valable pour la « vidéo-protection » : la Police ne doit pas filmer votre jardin, votre restaurant, votre hall d’immeuble. Je comprends que certains lieux leurs soient utiles, mais c’est la Loi. Pour ça, on demande l’application de masques : un gros carré gris ou de flou sur des zones de l’image.

- le souci des masques, c’est que ça demande une revue régulière : avec le vent notamment, les petits crans de l’arbre qui fait tourner la caméra se décalent, et les masques sont placés par rapport à ce crantage. On observe donc souvent des masques décalés : ils masquent en partie une zone autorisée, mais laissent aussi visible une partie de zone interdite.

- si la caméra a été implantée à un emplacement réfléchi, peu de masques sont nécessaires

- si la caméra a été implantée « là ça a l’air bien » par un presta pas très pro, quand vous ajouterez un masque, la caméra perdra toute son utilité. Par exemple : votre caméra filme une rue, et on voit la vitrine et la porte d’un supermarché. Il faut un masque. Mais le masque est appliqué au niveau de la caméra, pas du magasin : toute personne passant sur le trottoir, dans la rue… sera couverte par le masque. Et la caméra ne vous sert plus qu’à regarder un immense rectangle gris. C’est cher du rectangle.

La CNIL contrôle tous les dispositifs vidéo. La vidéo-protection (espaces accessibles au public sans restriction : les rues, les gares, les supermarchés, tout ça) nécessite une autorisation préfectorale préalablement à la mise en service du dispositif (notamment parce qu’elle demande à fournir le schéma d’implantation : ce serait couillon de poser les caméras pour s’entendre dire qu’il faut les déplacer), et c’est la préfecture qui sanctionne en cas de manquements à la loi (informatique et liberté, mais surtout code de la sécurité intérieure [le CSI]). La vidéo-surveillance, elle (lieux privés, réserves de magasin, zones à accès restreint comme un club de sport sur abonnement…), se déclare directement à la CNIL, qui contrôle et sanctionne.

Postes nomades et ordiphones

(j’aime bien ce mot, « ordiphone » 😀 )

Des données personnelles en local, des identifiants permettant d’accéder aux données personnelles que vous traitez à distance, les clés de vos VPN et autres accès SSH, vos courriels… Tout ça, on le retrouve sur votre PC portable, et sur votre téléphone intelligent. Ce n’est pas fondamentalement un problème en soi. Mais si on le vole, si vous le perdez ?

La CNIL attend donc que les postes nomades (PC portables, en gros) et les tablettes/téléphones soient protégés : chiffrés, en gros. Idéalement, pas avec du BitLocker dégueu.

Vos smartphones doivent aussi disposer d’un écran de verrouillage, avec un schéma ou un PIN assez long. Une empreinte digitale fera le job aussi.

Pas d’excuses : tous les téléphones iOS/Android supportent le chiffrement, voire le sont déjà par défaut. Reste à mettre un code pour protéger l’accès au contenu.

Pour les ordinateurs, c’est un chouille plus complexe, mais pensez VeraCrypt, ou regardez du côté des solutions labellisées par l’ANSSI, comme CryHod (qui fonctionne très bien, d’ailleurs).

Le procès-verbal

Pour finir cet article, on va causer un petit peu du PV. Tout au long du contrôle, les agents de la CNIL notent ce qu’on leur dit (« sommes informés » : on peut revenir sur ce qu’on dit par la suite) et ce qu’ils voient (dont ils prennent copie, comme pièce ajoutée au PV : ce sont des « constatons », et là ce sont des preuves, pas simple de revenir dessus).

Il est contradictoire : la délégation le rédige, le relit, ça prend approximativement beaucoup trop de temps (chamailleries de juristes pour qui la position de la virgule change tout, qui voudraient réécrire la partie de l’informaticien, et puis parce qu’une phrase indirecte de moins de 300 mots n’est pas satisfaisante : on risquerait de comprendre à la première lecture) — sans rire, quand la délégation vous demande à s’isoler pour « relire le PV », comptez facilement 3 heures, en pratique je dirais même (selon le contrôle) 4-5 heures. La délégation imprime ensuite le PV : autonome, elle se balade avec une petite imprimante sur batterie et avec du papier.

Ensuite tout le monde de votre côté relit, discute, on se met d’accord, on reformule ce qui semble poser problème ou les erreurs de compréhension/transcription, on réimprime, tout le monde signe et repart content, tandis que le vigile qui fermait le bâtiment fait le pied de grue depuis 21h.

Et pour le mot de la fin : pensez à la délégation qui, à l’heure où elle sort, va devoir se contenter d’un Big Mac dégueu parce qu’il ne restera que les fast-food d’ouverts. L’expérience qui parle.

Vous voilà avec toutes les billes en votre possession : vous savez comment se passe un contrôle, ce qu’il faut faire/pas faire, et ce que la Commission vérifie dans un premier temps, sur un contrôle « classique » d’une journée.

Vous savez donc par où commencer votre mise en conformité, si c’est la sanction du RGPD qui vous fait peur. Bon courage !