À la découverte de l'ISO 27701

Aaah les normes ISO… toujours difficile d’entrer dans cet univers lorsqu’on est juste curieux et que les attendus ne valent pas instinctivement l’investissement. Investissement de temps et de concentration, d’une part, et financier d’autre part, ces documents étant plutôt chers. Barrières supplémentaires pour le néophyte : le vocabulaire utilisé est souvent bien spécifique à l’activité visée par la norme… quand il est traduit. Dans le cas de l’ISO 27701, elle n’est disponible qu’en anglais à ce jour.

Votre serviteur a donc pris le temps de lire (3 fois) cette norme et de vous offrir une porte d’entrée vers cet univers. Vous venez ?

Introduction pour les non-techniciens

ISO 27701 ? Tu pousses trop, ça va être trop bruité.

KazukyAkayashi

Donc, l’ami @KazukyAkayashi à qui je faisais part du besoin de motivation pour passer d’un plan détaillé à un article publiable, m’a répondu par une vanne de photographe. Voilà. Passons aux choses sérieuses. 😀

La norme ISO 27701 n’est pas une norme à prendre seule. D’ailleurs, son nom complet nous le confirme, car il faut appeler un chat un chat.

ISO/IEC 27701:2019 – Techniques de sécurité — Extension d’ISO/IEC 27001 et ISO/IEC 27002 au management de la protection de la vie privée — Exigences et lignes directrices

Cette norme fait donc partie de la série des normes ISO 27000 traitant de sécurité de l’information. Plus exactement, il s’agit d’un « complément » à la 27001 (qui traite des SMSI – Systèmes de Management de la Sécurité de l’Information), souvent directement associée à la 27002 qui regroupe un ensemble de bonnes pratiques pour la bonne gestion de la sécurité de l’information. On peut voir cette dernière comme une base de connaissance de règles à mettre en place, dans laquelle piocher.

Seulement voilà. On aborde toujours ce sujet sous un angle particulier : la donnée, l’information, a de la valeur pour l’entreprise qui la possède. L’information peut éventuellement être une donnée à caractère personnel, mais pas seulement. Quid des aspects particuliers liés à la protection des données personnelles (on va utiliser le terme « DCP » pour la suite, pour Données à Caractère Personnel) ?

Vous me direz, « oui mais le RGPD », et vous n’aurez pas fondamentalement tort. La conformité au RGPD telle qu’elle est présentée dans 90% des cas, c’est de la conformité règlementaire, de la « paperasse », des procédures. Genre un registre des traitements et une cartographie, et c’est bon la CNIL nous gonflera pas. Faux.

Il y a un aspect important qui est occulté par la quasi-totalité des cabinets de conseil : l’aspect technique. C’est souvent un choix de leur part, dans la mesure où ils sont majoritairement juristes ou avocats et n’ont pas les éléments permettant de « traduire » l’obligation de sécurité (article 32 du RGPD / article 121 de la loi « Informatique & Libertés ») en mesures techniques.

Le responsable du traitement est tenu de prendre toutes précautions utiles, au regard de la nature des données et des risques présentés par le traitement, pour préserver la sécurité des données et, notamment, empêcher qu’elles soient déformées, endommagées, ou que des tiers non autorisés y aient accès.

Article 121 de la Loi « Informatique et Libertés »

C’est nickel : on se retrouve en tant que responsable de traitement avec une obligation de sécurité (obligation de moyens, pas de résultats) qu’on ne sait pas comment appliquer et à quel moment estimer que les « moyens » sont suffisants.

Concrètement, à part un (ex-)contrôleur de la CNIL, personne ne saurait vous répondre de façon fiable. Reste à chercher un hypothétique référentiel sectoriel à transposer à son propre cas, en y ajoutant des soucis d’échelle (taille de l’entreprise, budget…).

Et bim ! Deus ex machina. L’ISO 27701 est là.

Son rôle est en réalité d’unifier les pratiques et cadre de la sécurité de l’information « classiques », et la protection des DCP (et donc de traiter proprement ce fameux article 32 du RGPD). En se basant sur le cadre robuste et éprouvé posé par l’ISO 27001, et en y ajoutant les éléments qui manquaient, notamment ce second prisme « vie privée » qui inclut une notion de risque que l’organisme fait peser sur la personne concernée par les données. Vous. Moi. Les gosses. Tout le monde.

Elle reste une norme « volontaire », évidemment : libre à vous de vous en inspirer (sans forcément viser une quelconque certification, juste pour faire bien/mieux), mais rien ne vous y oblige.

Qui veut des PIMS ?

(Meilleur gâteau ever — et il n’y a qu’un « m » donc rangez-moi ces verres)

On va rentrer un peu plus dans l’aspect métier maintenant. Lecteur, si tu ne te sens pas concerné, si c’est trop compliqué à ton goût, si tu décroches, c’est « normal », mais si tu veux creuser et qu’il manque quelques clés de lecture pour passer le cap, n’hésite pas à m’envoyer un message via le formulaire de contact.

Dans l’intro, j’ai parlé des SMSI qui sont tout l’objet de l’ISO 27001. La 27701 qui nous occupe ici définit quant à elle les PIMS : Privacy Information Management System. Plus qu’un recueil de règles à mettre en œuvre, on y aborde aussi des notions d’amélioration continue d’un tel système de « management de la vie privée » (oui, il semblerait que la traduction française de PIMS s’oriente vers SMVP).

Peu importe où vous vous trouvez sur le globe, peu importe la taille de votre organisation, en tant que responsable de traitement de DCP (ça vaut aussi pour les sous-traitants, je vous vois dans le fond de la salle, restez attentifs), vous devez appliquer un minimum de cadre. Ce n’est pas forcément votre métier. Vous ne savez pas toujours comment aborder le sujet, comment prioriser les chantiers. La norme vous y aide assez fortement, de par sa structure.

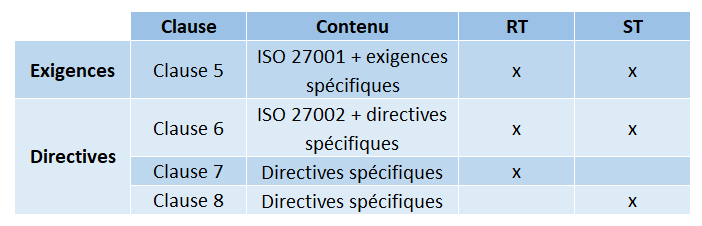

Globalement, on trouve 2 formes de clauses : les exigences, et les directives. Si vous décidez d’appliquer cette norme, les exigences constituent le socle de départ, non-négociable. Les directives, disons que c’est un peu plus « au feeling ».

En termes de structure « avec du contenu » (on exclut donc les clauses génériques type définition, tout ça, qu’on retrouve dans toutes les normes ISO ou presque), on obtient à peu près ça (désolé pour le tableau, j’aime pas les tableurs et j’ai fait ça avec la méthode RACHE) :

Dans ce tableau, RT correspond à « Responsable de traitement », et ST à « Sous-traitant ». On y voit bien que chaque profil a un tronc commun et une partie dédiée. Rien de très sorcier pour élaborer ce tableau : il est facile à appréhender, mais son contenu se déduit quasi-intégralement du sommaire de la norme (et d’une lecture de surface pour quiconque connaît ISO 27001).

Quelques annexes sont également de la partie, et s’avèrent fort utiles. On y trouve entre autres :

- une correspondance entre la présente norme et le RGPD ;

- une correspondance avec la norme ISO 29100 ( « Technologies de l’information — Techniques de sécurité — Cadre privé » ), qui traite de nombreux aspects relatifs à la protection des données personnelles, mais disons à un « haut niveau » ;

- une correspondance avec la norme ISO 27018 (attention nom à rallonge : « Technologies de l’information — Techniques de sécurité — Code de bonnes pratiques pour la protection des informations personnelles identifiables (PII) dans l’informatique en nuage public agissant comme processeur de PII » ) ;

- une correspondance avec l’ISO 29151 ( « Technologies de l’information — Techniques de sécurité — Code de bonne pratique pour la protection des données à caractère personnel » ).

Est-ce que je dois m’y mettre ?

Si on prend en compte le nombre d’entreprises qui traitent des DCP, qu’elles le fassent seules ou qu’elles soient contraintes pour diverses raisons de sous-traiter tout ou partie de cette activité, on entrevois facilement l’intérêt d’un tel cadre. Plutôt que de rester dans une posture « je sais pas par où commencer » : suivez cette norme ! Elle vous aidera à identifier, évaluer, puis traiter les risques liés aux traitements que vous opérez, et à assurer en partie votre conformité au RGPD. Cela peut aussi être une première bonne occasion pour vous frotter à une démarche d’amélioration continue ! 🙂

Du point de vue « relations clients-fournisseurs », on peut distinguer deux aspects bénéfiques : une telle démarche renforce nécessairement la confiance des parties prenantes (et encore plus si vous obtenez la certification officielle !), et vous pouvez même utiliser cette certification comme un critère de sélection pour vos différents fournisseurs et sous-traitants, notamment ceux qui ne seraient pas directement soumis au RGPD.

Je parle de certification, aussi j’en profite pour éclaircir un point qui n’est pas nécessairement trivial : on ne peut pas être certifié « seulement » ISO 27701. Concrètement, comme dit au tout début de cet article, cette norme est une extension de l’ISO 27001, avec une implication importante : pour prétendre à la certification ISO 27701, vous devez préalablement être certifié ISO 27001. Dans ce cas, l’adaptation nécessaire pour couvrir ce nouveau périmètre « étendu » ne devrait théoriquement pas représenter une charge délirante.

Quoi qu’il en soit, tout comme pour ISO 27001 et 27002, il n’est pas nécessaire de viser une certification pour s’inspirer de la norme. D’une part parce que cela vous permettra d’adopter des bonnes méthodes de travail, et de bonnes pratiques de gestion des données personnelles. D’autre part parce que cela permet d’avoir un bon « guide » pour couvrir l’aspect sécurité posé par le RGPD. Enfin, parce que si vous vous sentez un jour d’obtenir la certification, vous ne partirez pas de zéro, loin de là. Et en attendant, vous aurez fait mieux qu’avant.

Les normes ISO, quoi qu’on en pense, c’est bon, mangez-en.